Permasalahan Email Legit Dianggap Spam Oleh Exchange Online

- account_circle Diagram Kota

- calendar_month Rabu, 11 Feb 2026

- comment 0 komentar

- print Cetak

info Atur ukuran teks artikel ini untuk mendapatkan pengalaman membaca terbaik.

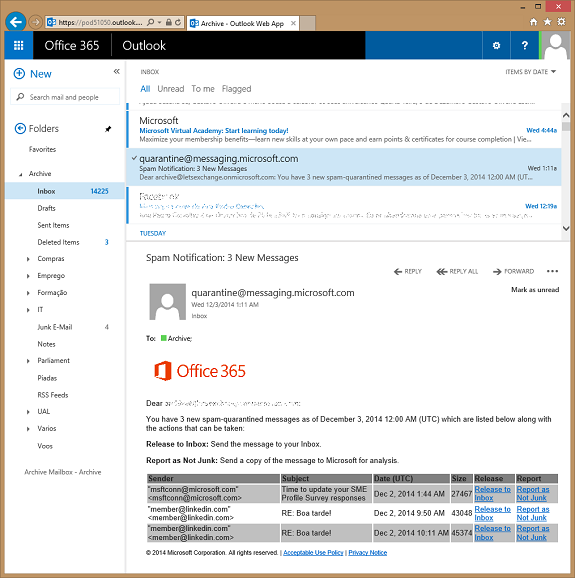

DIAGRAMKOTA.COM – Microsoft mengakui adanya masalah pada layanan Exchange Online yang menyebabkan email resmi dikirim ke karantina sebagai spam. Masalah ini disebabkan oleh aturan deteksi URL yang terlalu sensitif, sehingga menimbulkan kesalahan klasifikasi yang menghalangi pengiriman dan penerimaan pesan bisnis rutin. Meski perbaikan sedang dikerjakan, beberapa pengguna masih mengalami dampaknya dengan pesan yang dikarantina secara bertahap dipulihkan.

Pertanyaan penting bagi organisasi yang bergantung pada inbox adalah bagaimana memulihkan pesan yang hilang tanpa membuka pintu bagi ancaman nyata. Berikut penjelasan lengkap mengenai situasi ini dan langkah-langkah untuk mengurangi gangguan secara aman.

Penyebab Email Sah Dianggap Phishing

Dalam laporan layanan yang diterbitkan oleh BleepingComputer, Microsoft menjelaskan bahwa masalah ini disebabkan oleh aturan URL baru yang salah mengklasifikasikan tautan sah sebagai berbahaya. Hal ini meningkatkan skor risiko dan mengarahkan pesan ke karantina sebagai phishing, meskipun pengirim dan kontennya dapat dipercaya. Microsoft melaporkan bahwa perbaikan sedang dilakukan, dengan beberapa pesan yang sebelumnya dikarantina mulai muncul kembali di kotak masuk sementara perbaikan menyeluruh terus berlangsung.

Jenis kesalahan ini merupakan efek samping dari penyesuaian anti-abuse yang agresif. Seiring perkembangan serangan yang menggunakan link pendek, rantai redirect, dan domain mirip, filter semakin ketat untuk menangani ancaman tersebut—terkadang terlalu jauh. Pembaruan kesehatan layanan Microsoft menunjukkan bahwa perusahaan sedang menyesuaikan aturan untuk mengurangi dampak samping tanpa melemahkan perlindungan.

Cara Memulihkan Pesan yang Hilang Tanpa Risiko

Langkah pertama yang bisa dilakukan adalah mengakses halaman Karantina di portal Microsoft Defender di bawah akun kerja atau sekolah Anda. Filter kategori seperti Phish dan High Confidence Phish, lalu gunakan preview untuk memeriksa header, hasil autentikasi (SPF, DKIM, DMARC), dan isi pesan. Hanya izinkan pesan yang telah diverifikasi sebagai sah; jika ragu, hubungi pengirim melalui saluran alternatif.

Sebagai admin, aktifkan atau tingkatkan notifikasi karantina bagi pengguna agar karyawan diberi tahu tentang pesan yang tertunda. Pertimbangkan izin pengguna untuk melepaskan spam rendah kepercayaan sambil tetap membatasi phish tinggi kepercayaan hanya melalui persetujuan admin. Ini menjaga jaring keamanan sekaligus mempercepat pemulihan pesan rutin.

Gunakan Message Trace di Exchange Admin Center untuk memverifikasi apakah pesan dikarantina atau dihapus, serta mengidentifikasi pola berdasarkan domain pengirim, keluarga URL, atau kampanye. Minta mitra tepercaya mengirim ulang pesan penting jika diperlukan; beberapa item yang sebelumnya dikarantina mungkin tertunda karena Microsoft mereproses beban kerja.

Panduan Admin Saat Perbaikan Diterapkan

Aturan Izin Terfokus: Untuk pengirim kritis yang sepenuhnya dipercaya, buat aturan alur email sementara yang melewati filter spam untuk IP atau domain spesifik. Tetapkan tanggal kedaluwarsa dan tinjau secara berkala. Hindari izin luas yang berlaku untuk seluruh tenant.

Daftar Izin/Blokir Tenant: Jika masalah terletak pada URL tertentu, pertimbangkan menambahkan URL atau domain yang sudah dikenal baik ke Daftar Izin/Blokir Tenant di Microsoft Defender. Gunakan entri berbasis waktu dan dokumentasikan persetujuan. Ini mengurangi hambatan tanpa melemahkan posisi keamanan secara permanen.

Penyesuaian Kebijakan, Bukan Pembatalan: Tahan dorongan untuk menonaktifkan anti-phishing. Alih-alih itu, sesuaikan sementara kebijakan anti-spam dan anti-phishing sehingga phishing yang diduga dikirim ke Junk daripada Quarantine untuk deteksi rendah kepercayaan. Pertahankan phishing tinggi kepercayaan di Quarantine dan tetap edukasi pengguna tentang kehati-hatian di folder Junk.

Visibilitas Lebih Cepat: Aktifkan notifikasi admin untuk lonjakan dalam phishing yang dikarantina, dan tampilkan widget dashboard yang melacak volume karantina dan aktivitas pemulihan. Gunakan portal Submissions untuk melaporkan kesalahan positif palsu kembali ke Microsoft—sirkulasi umpan balik ini membantu pelatihan klasifier lebih cepat.

Kebersihan Autentikasi: Meskipun insiden ini berpusat pada URL, pastikan domain keluaran Anda memiliki SPF, DKIM, dan DMARC yang berfungsi. Penyelarasan yang tepat mengurangi skor risiko surat Anda dan dapat mengurangi dampak filtering.

Mengapa Filter Keamanan Email Sering Salah Deteksi URL

Data industri dari kelompok seperti Cisco Talos dan M3AAWG telah lama menunjukkan bahwa mayoritas volume email global adalah tidak diinginkan, dengan spam seringkali mencapai sekitar 85% lalu lintas. Dalam lingkungan ini, presisi sulit dicapai: perubahan kecil pada aturan bisa mengubah keseimbangan antara menangkap serangan yang berkembang dan menandai kampanye sah sebagai palsu.

Tingkat risiko yang tinggi membenarkan pengawasan. Laporan Verizon Data Breach Investigations telah konsisten menemukan bahwa unsur manusia—phishing, pencurian kredensial, dan insinyur sosial—mendorong sebagian besar pelanggaran. FBI’s Internet Crime Complaint Center terus menjadikan business email compromise sebagai kategori ancaman yang paling mahal, dengan kerugian yang dilaporkan mencapai miliaran dolar setiap tahun. Dengan latar belakang ini, filter Microsoft secara agresif memberi bobot pada URL berisiko, namun kasus ekstrem masih bisa terlewat sebagai positif palsu.

Yang Harus Diperhatikan Selanjutnya Saat Microsoft Menerapkan Perbaikan

Pantau dashboard kesehatan layanan Microsoft 365 untuk konfirmasi bahwa perbaikan telah sepenuhnya diterapkan. Harapkan normalisasi bertahap: pesan yang dikarantina mungkin akan kembali ke kotak masuk dalam batch, dan beberapa pengirim mungkin perlu mengirim ulang email yang bersifat waktu.

Sementara itu, pertahankan aliran notifikasi karantina, sempitkan aturan izin sementara, dan teruskan kesalahan positif palsu ke Microsoft. Ini menjaga kelangsungan bisnis sekaligus menjaga pembatas keamanan yang diperlukan organisasi saat penyerang terus mengembangkan tipu-daya berbasis URL.***

Saat ini belum ada komentar